A hEX S interfészek tekintetében rendelkezik 5db Gbit-es rezes RJ-45 porttal valamint egy 1db SFP foglalattal. Ezek mellett 1db USB, valamint 1db SD kártya foglalat (Dude szerver telepítése esetén írási műveletek gyorsítására) kapott helyet a board-on. Megtáplálását tekintve a DC csatlakozón felül az 1-es LAN porton keresztül 802.3af/at szabványú PoE-val is meghajtható. A router oldalán helyett kapott egy „MODE” gomb is, amely funkcióját tekintve egy általunk előre megírt script elindítására képes.

A tesztek futtatása során a hEX S hőmérséklete 53-56 C fok között mozgott.

A router belső elemeit alaposabban szemügyre véve megállapíthatjuk, hogy a MikroTik kizárólag minőségi alkatrészekkel dolgozik és gondos tervezési folyamat előz meg minden modellt debütálása előtt.

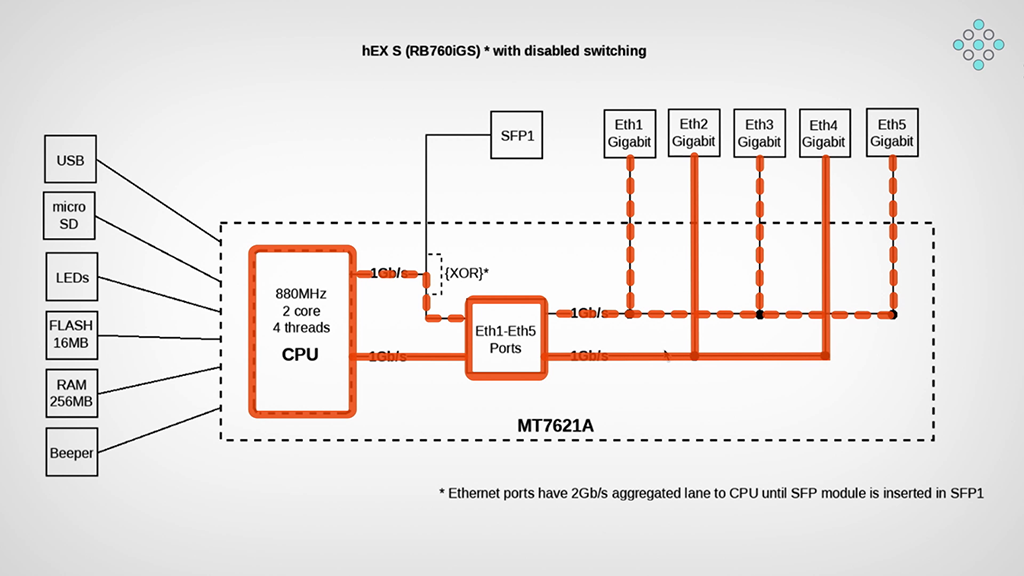

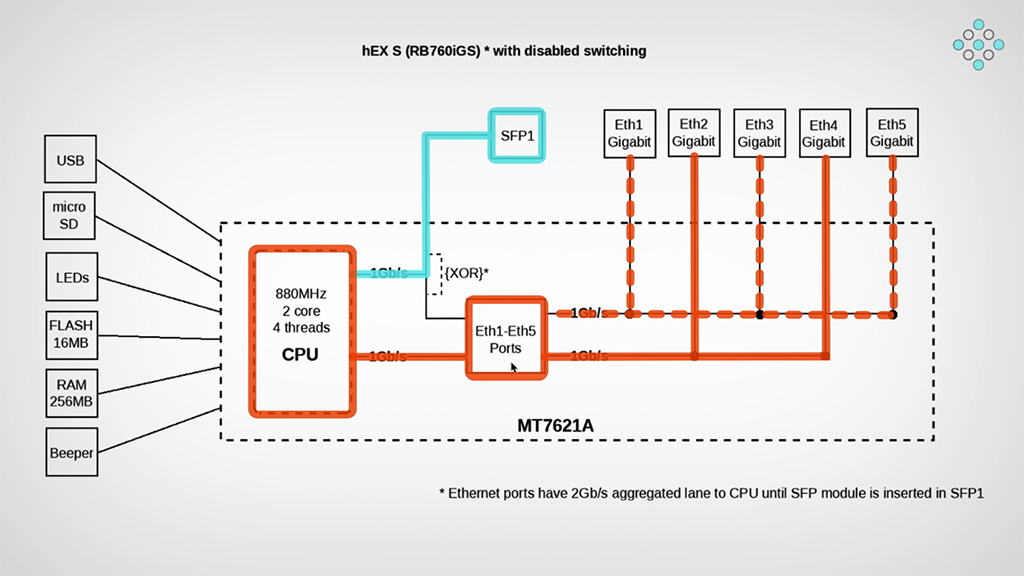

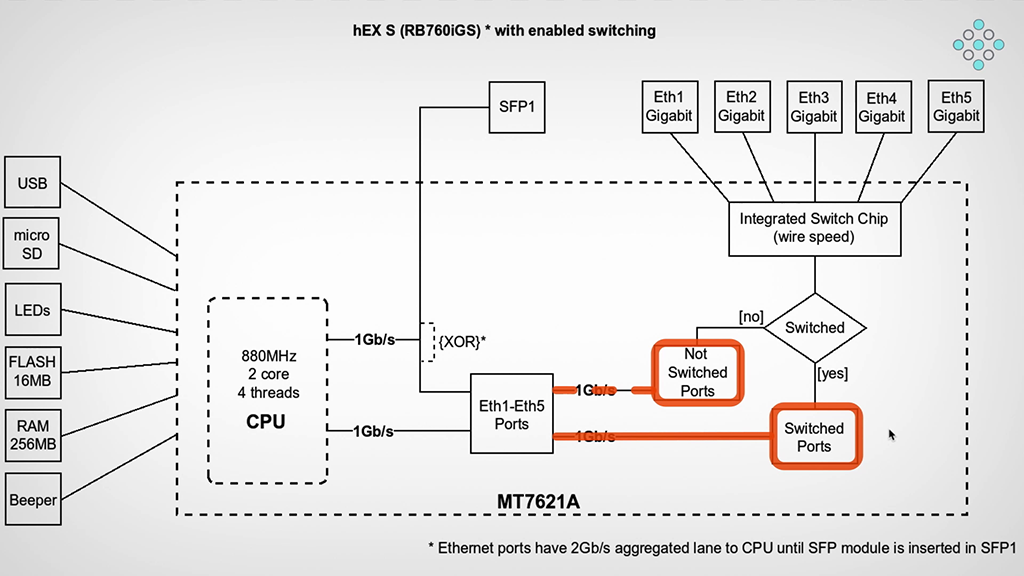

A gyártó weboldaláról a hEX S-hez két blokkdiagrammot is biztosít a MikroTik számunkra függően attól, hogy a switch chip használatban van e.

Elsőként switch chip használata nélküli módot vizsgáljuk meg.

A processzorból elindul 2db különálló 1Gbps-os BUSZ ezek becsatlakoznak az ETH vezérlőbe innen újra különválik a 2 BUSZ, amelyre váltott sorrendben csatlakozik (3:2-es eloszlásban) az 5db RJ-45-ös rezes port. Erre az elosztásra kell kiemelt figyelmet szentelni, ha portok közötti magas sebességet szeretnénk realizálni.

(kattintásra új ablakban teljes méretben jelenik meg)

Amennyiben az SFP foglalat használtba kerül úgy az egyik BUSZ teljesítménye teljes mértékben alárendelődik ennek és a másik BUSZ által biztosított Gigabites kapcsolat marad csupán meg a LAN kapcsolatoknak.

(kattintásra új ablakban teljes méretben jelenik meg)

Switch chip használata esetén az ETH vezérlő után lévő 2 BUSZ megosztásra kerül a switchelt valamit a nem switchelt portok között.

(kattintásra új ablakban teljes méretben jelenik meg)

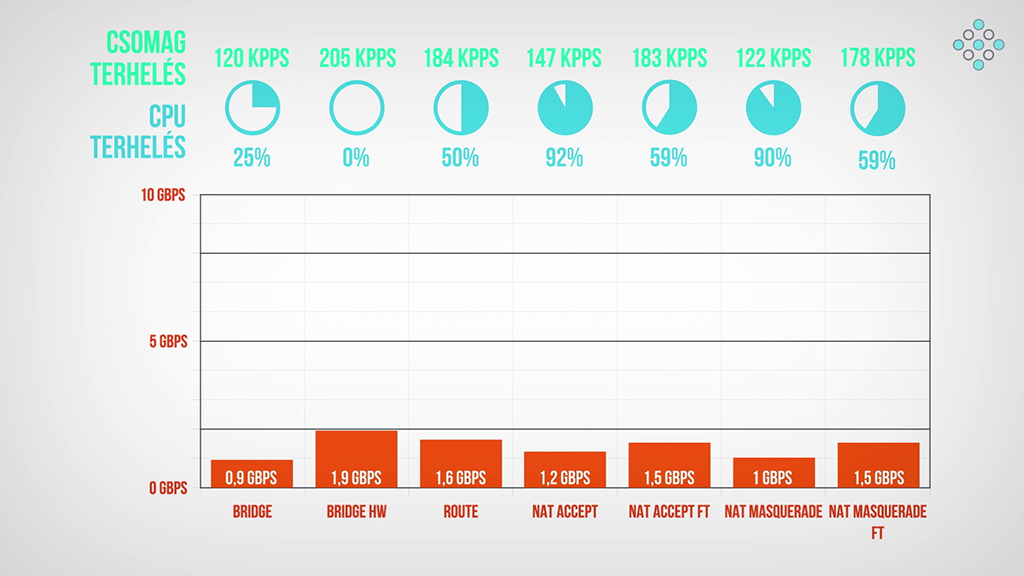

Következzenek a mért eredmények:

(kattintásra új ablakban teljes méretben jelenik meg)

Bridge konfiguráció esetén amikor a CPU-t használtuk adattovábbításra 950 Mbps-t értünk el 120 KPPS csomagterhelés és 25%-os CPU terheltség mellett.

- Swtich-elt konfiguráció: 1,9 Gbps-os értéket kaptunk 205 KPPS-es csomagterhelés mellett.

- Route szabályt felvéve a két alhálózat közé: 1,6 Gbps-os eredményt kaptunk 50%-os CPU load valamint 184 KPPS értékekkel kísérve.

- NAT accept szabálynál 1,2 Gbps-t, 92%-os CPU terhelést, illetve 147 KPPS-es csomagterhelést kaptunk.

- NAT accept FT szabálynál: 1,5 Gbps-t, 59%-os CPU load-ot mértünk 183 KPPS mellett.

- NAT Masquerade szabálynál: 1 Gbps, 90%-os CPU terhelés mutatkozott 122 KPPS-el.

- NAT Masquerade FT szabálynál: 1,5 Gbps, 59% CPU használat és 178 KPPS-t kaptunk eredményül.

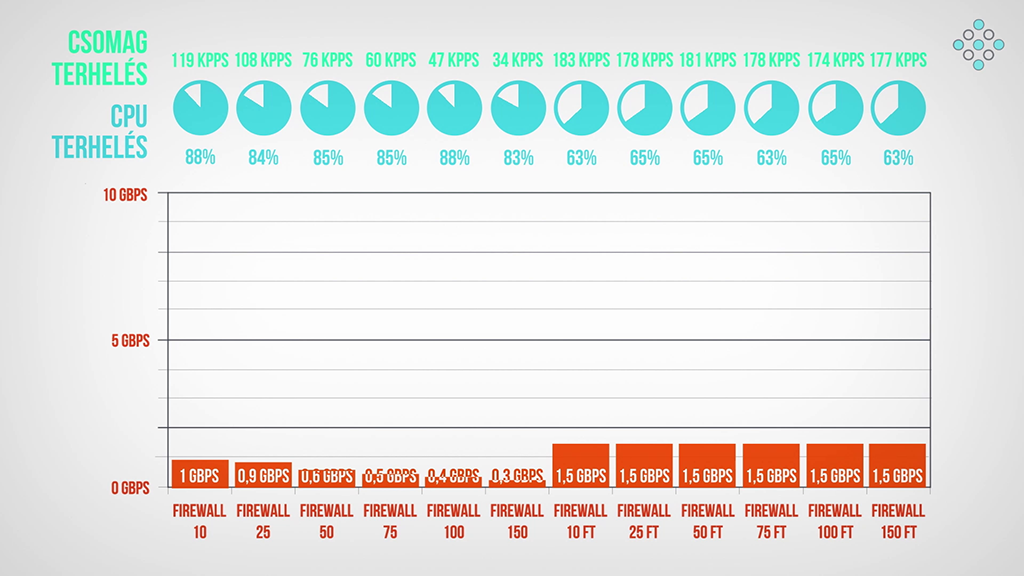

Tűzfalnál 10-25-50-75-100-150 szabályt felvéve izzasztottuk meg a hEX S-t FastTrack használatával, valamint anélkül:

(kattintásra új ablakban teljes méretben jelenik meg)

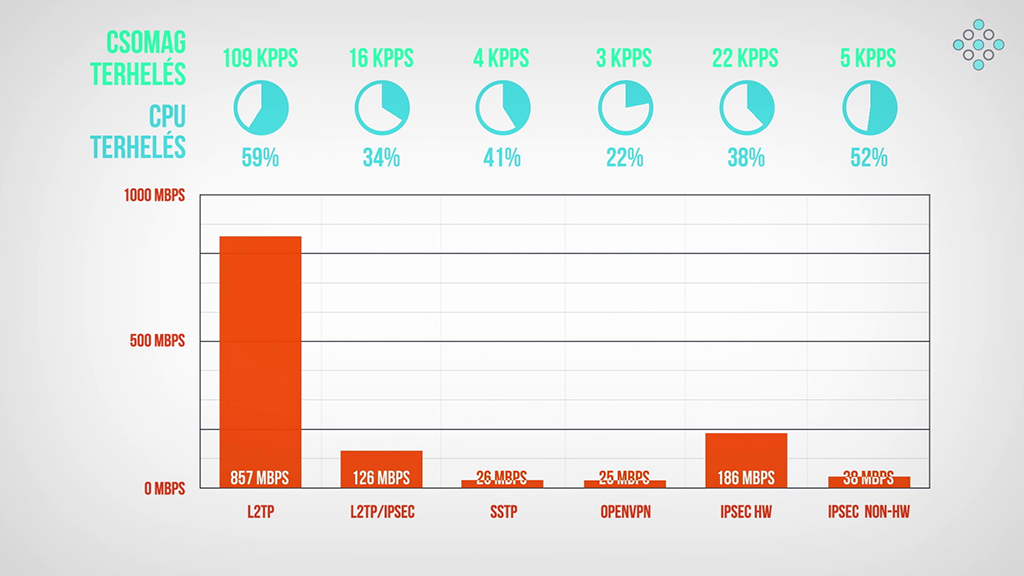

VPN tapasztalatok:

(kattintásra új ablakban teljes méretben jelenik meg)

A hEX S teljesítménye, tapasztalataink alapján nem a legjobb megoldás e területen, de mivel egy belépő szintű és nem nagyvállalati felhasználású routerről beszélünk ez nem is tekinthető nagy meglepetésnek.

Egy egyszerű példán levezetve igyekszünk szemléltetni a látottakat: L2TP VPN esetén 857 Mbps- os adatátvitelre volt képes a hEX S (CPU 59%, 109 KPPS) viszont abban a pillanatban, hogy már IPSec titkosítást használunk (hiába a HW-es támogatás) a mért érték rögtön 126 Mbps-ra csökkent (CPU 34%, 16 KPPS). Emellett pedig még a SW-s korlátokkal is számolnunk kell mivel RouterOS 6.0-os verziónál az SSTP és az OpenVPN csak egy processzormagot képes kezelni. A képen is láthatjuk, hogy mindösszesen 26 (CPU 41%, 4 KPPS) és 25 Mbps-ot (CPU 22%, 3 KPPS) tudtunk elérni. Egy normál IPSec tunnel esetén ez az eredmény már 186 Mbps-ra (CPU 38%, 22 KPPS) növekedett (HW gyorsítással) enélkül 38 Mbps (CPU 52%, 5 KPPS ) volt a felső érték.

Hasznos információ: Amennyiben IPSec-et konfiguráltok mindig látogassatok el a MikroTik oldalára és nézzétek meg az IPSec és a router kompatibilitási mátrixát a hardveres gyorsításhoz.

Köszönjük, hogy velünk tartottatok. Jövő héten újabb résztvevővel folytatjuk tesztünket.